Digital payment solutions for every-day use of secure payments

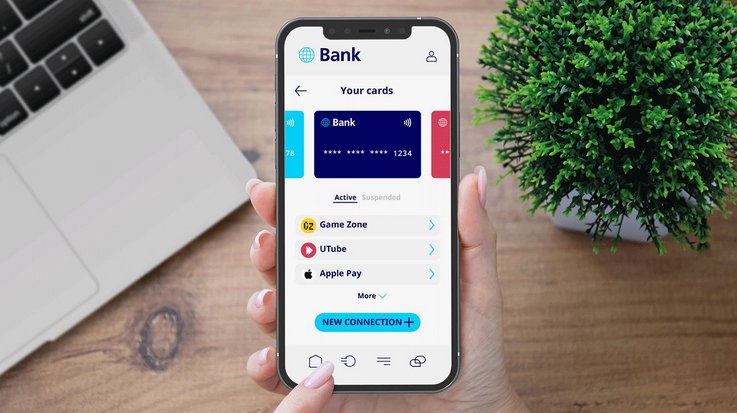

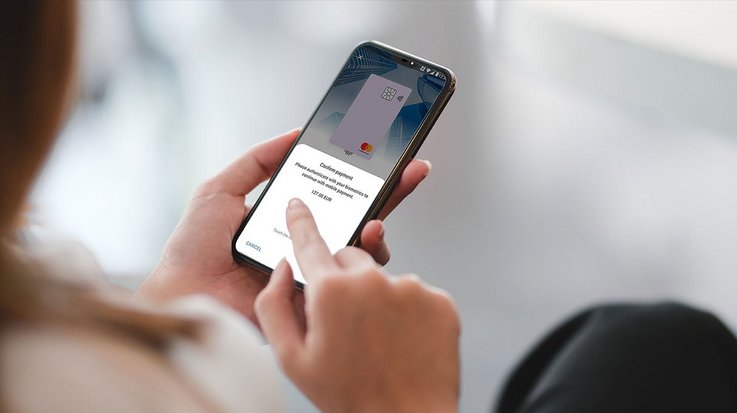

Today, users expect payment solutions to be convenient, easy to use, and accessible – anytime, anywhere, anyhow. However, they still need to be safe, secure, and reliable.

We offer digital payment solutions throughout your value chain that not only fulfill expectations but also delight your customers. Our solutions for tokenizing payments make sure that you can offer your customers what they want, when they want it.

Our tokenized payment solutions offer

- A secure device-agnostic solution and a state-of-the-art digital customer experience

- Increased customer satisfaction thanks to frictionless digital payments

- Higher brand retention through built-in technology that enables you to offer customizable payment solutions

- Increased conversions rates through innovative solutions that enable seamless and compliant customer authentication

- Customer loyalty, with you as the preferred provider when it comes to payment

G+D has all the tools in hand to enable the building of compelling digital payment mechanisms.

Juniper Research, on the occasion of Juniper Innovation Research Awards

Downloads

Trend report about Amazon's rise during lockdown

In this trend report we take a deeper look into Amazon, a benchmark online market place, and how payment technology have been adapted to fit customer behavior.

Infographic

The way we pay is changing rapidly. Use new devices, channels, and demands as opportunities to enhance customer satisfaction. A healthy customer relationship is built on reliable, secure and convenient ways to pay.

Whitepaper: G+D digital payment solutions

Corporations compete and collaborate. International traders make contacts and sign contracts. And consumers enjoy innovative products and services. Commerce makes the world go round. But the true enabler happens in the background: getting paid. Going beyond the card...

Tokenized payment solutions

The safe provisioning of payment credentials secures customer payments at all touchpoints: be it a digital wallet, online, or at the POS. Our Convego® CloudPay Suite, in combination with our authentication solutions, serves millions of customers globally, offering added value and brand loyalty.

More insights into digital payments solutions

Get in touch

If you have any questions about our end-to-end business solutions or about our SecurityTech company, seek expert advice, or want to give us your feedback, our team is here to support you, anytime.